Что такое DNS-записи, примеры в DNSmanager и проверка настроек

Введение

DNS (Domain Name System) — это система, которая связывает доменные имена (например, example.ru) с IP-адресами серверов (например, 192.0.2.1). Благодаря DNS вы можете вводить в браузере понятный адрес, а компьютер «знает», на какой сервер идти.

DNS-записи — это инструкции, хранящиеся на DNS-серверах. Они указывают, какие серверы отвечают за почту для вашего домена, где находится ваш сайт, куда перенаправлять поддомены и многое другое.

В этой статье мы разберём основные типы записей, их назначение и покажем, как добавить их в панели управления DNSmanager от ISPsystem.

Как подключится к панели DNSmanager можно посмотреть в данной инструкции: DNSmanager. Как сменить DNS-записи для домена

Основные типы DNS-записей

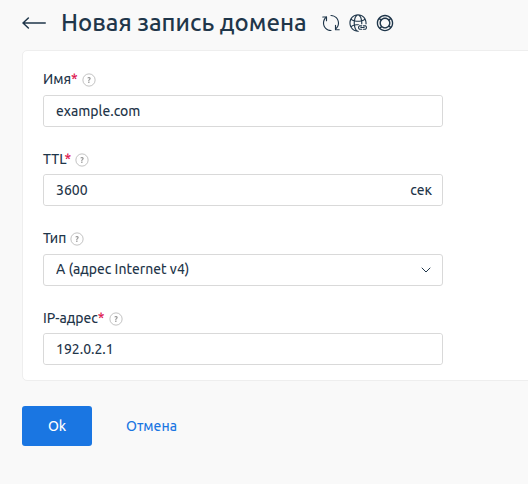

A-запись (Address record)

- Назначение: привязывает домен или поддомен к IPv4-адресу.

- Формат: <имя> A <IPv4-адрес>

- Особенности:

- Если имя не указано или указано @, запись относится к основному домену (например, example.ru).

- Нельзя создать две одинаковых A-записи с одним именем (но можно добавить несколько разных IP для одного имени — это работает как простейшая балансировка, но редко используется).

- В DNSmanager: в поле «Имя» введите поддомен (например, www) или оставьте пустым/поставьте @ для основного домена. В поле «Значение» укажите IP-адрес (например, 192.0.2.1).

- Пример:

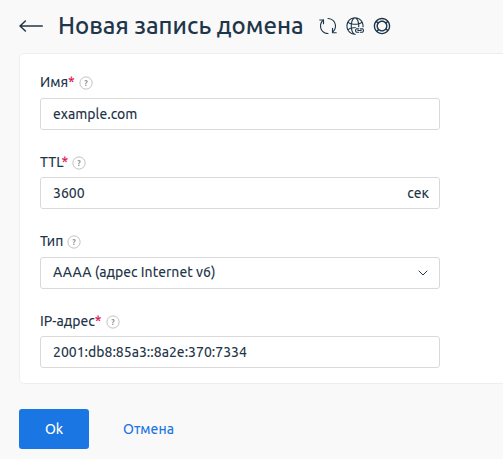

AAAA-запись

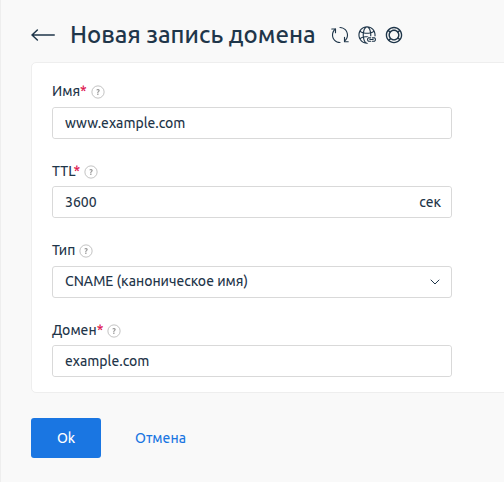

CNAME (Canonical Name)

- Назначение: создаёт псевдоним, который указывает на каноническое (основное) имя.

- Формат: <псевдоним> CNAME <каноническое_имя>

- Важно:

- CNAME нельзя использовать вместе с другими записями (A, MX, TXT и т.д.) для одного и того же имени. Исключение — DNSSEC-записи, но обычно это правило строгое.

- Целевое имя должно быть доменом, а не IP-адресом.

- В DNSmanager целевое имя можно вводить без точки в конце, система дополнит имя зоной.

- Пример: www.example.com CNAME example.com — www станет алиасом основного домена.

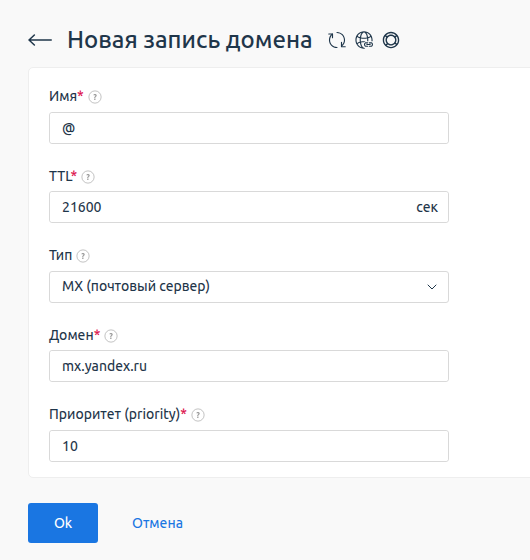

MX-запись (Mail Exchange)

- Назначение: указывает почтовые серверы, обрабатывающие входящую почту для домена.

- Формат: <имя> MX <приоритет> <почтовый_сервер>

- Приоритет: число от 0 до 65535. Чем меньше число, тем выше приоритет. Если основной сервер недоступен, почта направляется на следующий по приоритету.

- В DNSmanager: в поле «Имя» обычно @, в поле «Приоритет» — число, в поле «Значение» — доменное имя почтового сервера (например, mx.yandex.ru).

- Примечание: нельзя указывать CNAME в качестве почтового сервера — должен быть A-запись или AAAA.

TXT-запись (Text)

- Назначение: хранит произвольный текст. Используется для:

- SPF (проверка отправителя),

- DKIM (подпись писем),

- DMARC (политика обработки писем),

- подтверждения владения доменом,

- проверки подлинности (например, для SSL-сертификатов).

- Формат: <имя> TXT "текст"

- Длина: одна TXT-запись может содержать до 255 символов, но если нужно больше, можно использовать несколько строк (они будут объединены автоматически при обработке). В DNSmanager просто введите длинную строку — система сама разобьёт её, если потребуется.

- В DNSmanager: поле «Имя» — обычно @ или поддомен (например, mail._domainkey для DKIM), поле «Значение» — текст в кавычках (но кавычки вводить не обязательно, если текст не содержит пробелов; лучше всегда заключать в кавычки для надёжности).

- Пример:

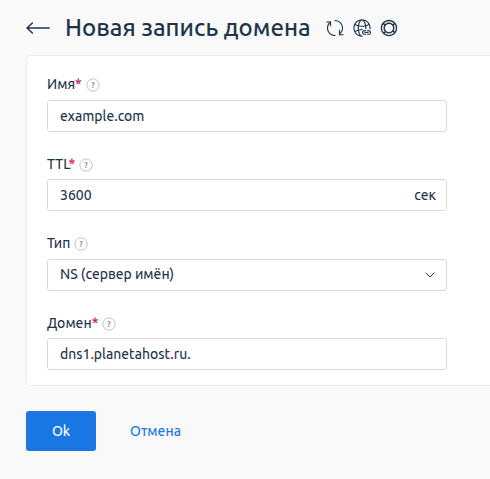

NS-запись (Name Server)

- Назначение: определяет, какие DNS-серверы являются авторитативными для данной зоны (домена).

- Обычно: NS-записи задаются у регистратора домена, но в самой зоне они тоже должны присутствовать для корректной работы (особенно если вы делегируете подзону).

- В DNSmanager: эти записи создаются автоматически при создании зоны. Удаление или изменение может привести к неработоспособности домена.

- Пример:

SOA-запись (Start of Authority)

- Содержит: основной DNS-сервер, email администратора, серийный номер зоны, таймеры обновления (refresh, retry, expire, minimum TTL).

- Редактировать: обычно не требуется, но если нужно изменить email или таймеры, можно отредактировать. Серийный номер автоматически увеличивается при изменении зоны в DNSmanager (в большинстве случаев).

- Пример:

PTR-запись (Pointer)

- Назначение: обратное DNS — связывает IP-адрес с доменным именем. Используется для проверки подлинности почтовых серверов, логов и т.д.

- Где настраивается: обычно у провайдера или хостинга, который выдал IP-адрес. В DNSmanager вы можете создать PTR-запись, если управляете reverse-зоной (in-addr.arpa), но рядовому пользователю это редко доступно.

SRV-запись (Service record)

- Назначение: указывает на сервер, предоставляющий определённую службу (например, SIP, XMPP, LDAP).

- Формат: _сервис._протокол.имя SRV приоритет вес порт целевое_имя

- Пример: _xmpp._tcp.example.com SRV 10 5 5269 jabber.example.com — XMPP-сервер для федерации.

- В DNSmanager: есть отдельный тип SRV, где нужно заполнить поля: сервис, протокол, приоритет, вес, порт, целевое имя.

CAA (Certificate Authority Authorization)

- Назначение: указывает, какие центры сертификации (CA) могут выдавать SSL-сертификаты для домена. Повышает безопасность.

- Формат: <имя> CAA <флаги> <тег> <значение>

- Теги: issue (разрешённый CA), issuewild (для wildcard-сертификатов), iodef (куда отправлять уведомления).

- Пример: example.ru CAA 0 issue "letsencrypt.org" — разрешить только Let's Encrypt.

TLSA (Transport Layer Security Authentication)

- Используется для DANE (DNSSEC-based Authentication of Named Entities). Указывает, какой SSL-сертификат должен использоваться для сервиса. Требует DNSSEC.

- Пример:

Дополнительные примеры настройки

Хотим, чтобы сайт открывался по основному домену и по www

Допустим, IP-адрес сервера — 192.0.2.1.

- Создаём A-запись с именем @ (или пустое поле) и значением 192.0.2.1.

- Создаём CNAME-запись с именем www и значением @ (или example.ru).

Результат: и example.ru, и www.example.ru ведут на нужный сервер.

Настройка почты на Яндекс 360

Для Яндекс 360:

- MX-запись: имя @, приоритет 10, значение mx.yandex.ru.

- TXT-запись для подтверждения: имя @, значение (код, предоставленный Яндексом).

- Для DKIM: TXT-запись с именем вида mail._domainkey и значением, сгенерированным Яндексом.

Создание поддомена для отдельного сервиса (например, forum.example.com)

Если сервис находится на отдельном IP (198.51.100.1):

- Создаём A-запись с именем forum и значением 198.51.100.1.

Если сервис доступен по другому домену (например, forum.hosting.com):

- Создаём CNAME-запись с именем forum и значением forum.hosting.com.

Защита почты от спама (SPF-запись)

Допустим, почта отправляется с сервера с IP 192.0.2.1 и через Яндекс.

- TXT-запись: имя @, значение v=spf1 ip4:192.0.2.1 include:_spf.yandex.ru ~all.

Важные моменты

- Точка в конце — в DNSmanager, как и во многих системах, при вводе доменных имён в значении не нужно ставить точку в конце. Система автоматически подставит имя зоны. Но если вы вручную вводите полное имя, убедитесь, что оно заканчивается точкой (например, mx.yandex.ru.). В DNSmanager обычно достаточно написать mx.yandex.ru — система добавит точку сама.

- TTL — не рекомендуется ставить слишком маленькие значения (меньше 300) для записей, которые редко меняются. Для экспериментов можно временно снизить TTL до 300, чтобы изменения быстрее вступили в силу.

- Распространение изменений — после сохранения записей новые данные могут появиться не сразу. DNS-серверы по всему миру кэшируют информацию на время TTL. Обычно обновление занимает от нескольких минут до 24 часов.

- Не удаляйте стандартные записи NS и SOA — они необходимы для работы вашей зоны. Удаление NS приведёт к тому, что домен перестанет резолвиться.

Проверка настроек

Использование командной строки

nslookup (Windows, Linux, Mac)

- Проверка A-записи:

- nslookup example.com

- Проверка конкретного типа:

- nslookup -type=mx example.com

- nslookup -type=txt example.com

- nslookup -type=ns example.com

- Для поддомена:

- nslookup www.example.com

dig (Linux, Mac, также доступен для Windows с установкой BIND)

Более гибкая утилита.

- dig example.com A — A-запись.

- dig example.com MX — MX.

- dig example.com TXT — TXT.

- dig example.com ANY — все записи (не рекомендуется, так как многие DNS-серверы не поддерживают ANY).

- dig @8.8.8.8 example.com — запрос к конкретному DNS-серверу (например, Google Public DNS).

- dig +short example.com — краткий вывод.

- dig +trace example.com — трассировка делегирования.

host (Linux, Mac)

Простая утилита:

- host -t mx example.com

- host -t txt example.com

Онлайн-инструменты

Вы можете возпользоватся нашим инструментом для проверки: Как проверить NS записи домена

Либо иными другими ниже:

- DNS Checker (https://dnschecker.org/) — проверка распространения записей по всему миру. Можно выбрать тип записи и увидеть, какие серверы уже обновились.

- MXToolbox (https://mxtoolbox.com/) — проверка MX, SPF, DKIM, DMARC, а также анализ чёрных списков.

- Google Admin Toolbox (https://toolbox.googleapps.com/) — проверка MX, SPF, DKIM и DMARC для Google Workspace.

- DKIM Core (https://www.dkimcore.org/) — валидация DKIM-подписи.

- DMARC Analyzer (https://www.dmarcanalyzer.com/) — проверка DMARC-политики.

Проверка почтовых записей (SPF, DKIM, DMARC)

- SPF: можно проверить с помощью dig TXT example.com и убедиться, что синтаксис корректен. Онлайн-валидатор: https://www.kitterman.com/spf/validate.html

- DKIM: после настройки отправьте тестовое письмо и проверьте заголовки (в Gmail откройте письмо → «Показать оригинал»). Там должна быть строка Authentication-Results: ... dkim=pass ....

- DMARC: можно использовать отчёты, которые приходят на указанный email, или онлайн-проверку (например, https://dmarcian.com/dmarc-inspector/).

Проверка делегирования и NS-записей

- Используйте whois example.com, чтобы увидеть, какие NS-серверы указаны у регистратора.

- Сравните их с NS-записями в вашей зоне (через dig NS example.com). Они должны совпадать.

Проверка PTR (обратной записи)

Если вам нужно проверить, соответствует ли IP вашему домену, используйте:

- nslookup <IP-адрес> или dig -x <IP-адрес>.

Мониторинг распространения (пропагации)

После изменения TTL (например, установили 300 секунд) нужно подождать максимум TTL, чтобы старые записи исчезли из кешей. Но на практике изменения могут распространяться быстрее. Для мониторинга можно использовать DNS Checker, опрашивающий серверы в разных странах.

Заключение

Понимание типов DNS-записей и умение их настраивать — важный навык для любого владельца сайта. С помощью этой расширенной инструкции вы сможете самостоятельно добавить и проверить любые необходимые записи в панели DNSmanager. Помните, что любые изменения требуют времени на распространение, и всегда проверяйте результаты с помощью надёжных инструментов.

Надеемся, эта статья помогла вам разобраться в теме. Удачной настройки!